搭建核心架构网络项目(局域网)

请注意,本文编写于 55 天前,最后修改于 5 天前,其中某些信息可能已经过时。

目录

一个基础项目的搭建

一、项目简介

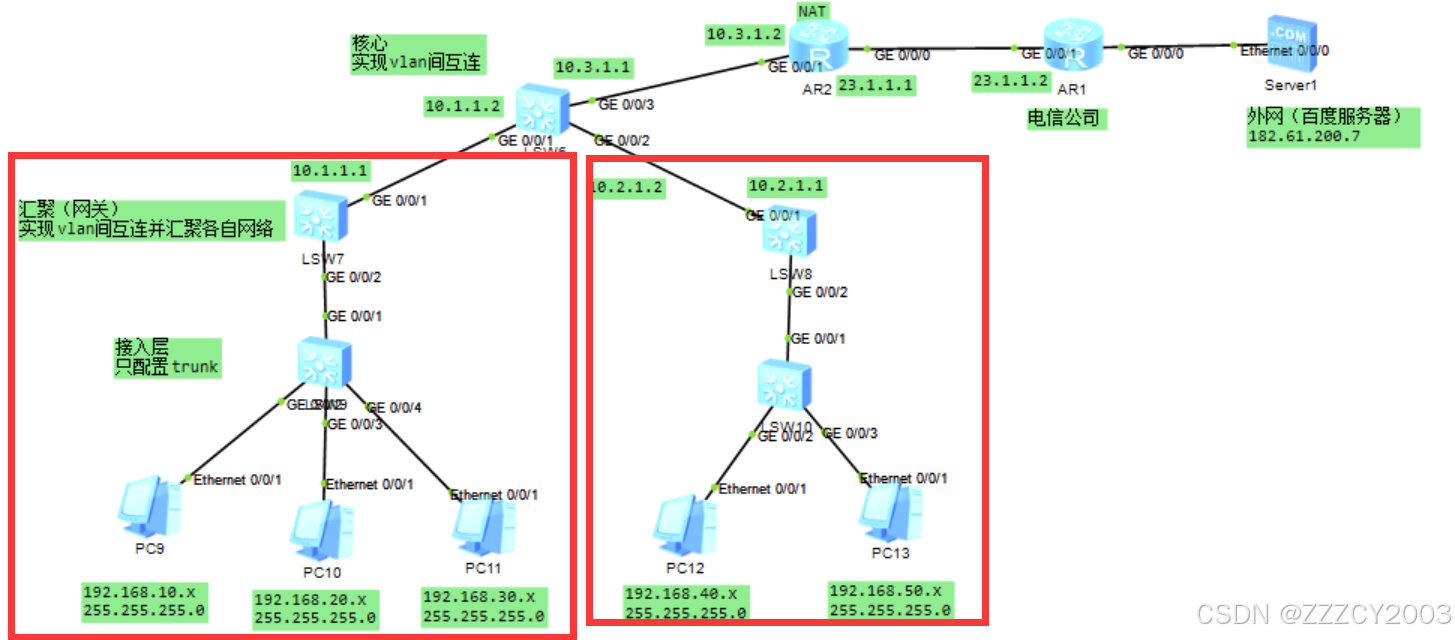

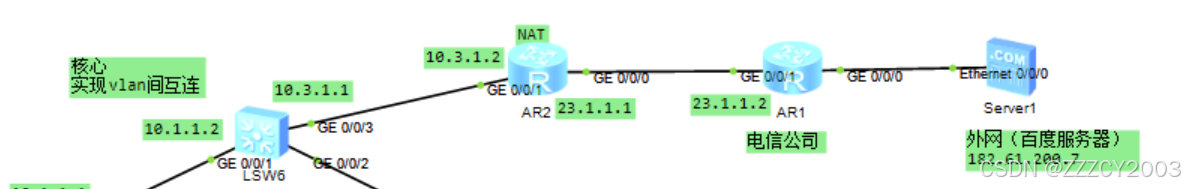

这个项目主要就是最基础的一个局域网,模拟现实企业的网络架构,确保网络的安全性,通过VLAN划分实现不同部门或用户组的隔离等。

下图是我们这次要搭建的局域网拓扑图。(左边为财务部门,右边为研发部门)

二、搭建步骤

2.1、配置接入层的vlan

财务部门

展开代码//进入系统配置模式并创建vlan system-view vlan batch 10 20 30 //分别配置三个vlan关联接口 int g0/0/2 port link-type access port default vlan 10 quit int g0/0/3 port link-type access port default vlan 20 quit int g0/0/4 port link-type access port default vlan 30 quit //配置trunk端口允许VLAN 10、20和30的数据通过 int g0/0/1 port link-type trunk port trunnk allow-pass vlan 10 20 30 quit

研发部门

展开代码//进入系统配置模式并创建vlan system-view vlan batch 40 50 //分别配置两个个vlan关联接口 int g0/0/2 port link-type access port default vlan 40 quit int g0/0/3 port link-type access port default vlan 50 quit //配置trunk端口允许VLAN 40、50的数据通过 int g0/0/1 port link-type trunk port trunnk allow-pass vlan 40 50 quit

2.2、配置汇聚层以支持VLAN间的互连,为每个VLAN分配静态IP地址,并为这些VLAN提供DHCP服务

展开代码system-view vlan batch 10 20 30 int g0/0/2 port link-type trunk port trunk allow-pass 10 20 30 quit //为vlan10配置IP地址和掩码,并开启DHCP服务 int vlan 10 ip address 192.168.10.1 255.255.255.0 quit dhcp enable ip pool for10 network 192.168.10.0 mask 255.255.255.0 gateway-list 192.168.10.1 dns-list 223.5.5.5 int vlan 10 dhcp select global quit //重复上述步骤为VLAN 20和VLAN 30创建DHCP地址池并应用 int vlan 20 ip address 192.168.20.1 255.255.255.0 quit ip pool for20 network 192.168.20.0 mask 255.255.255.0 gateway-list 192.168.20.1 dns-list 223.5.5.5 int vlan 20 dhcp select global quit int vlan 30 ip address 192.168.30.1 255.255.255.0 quit ip pool for30 network 192.168.30.0 mask 255.255.255.0 gateway-list 192.168.30.1 dns-list 223.5.5.5 int vlan 30 dhcp select global quit

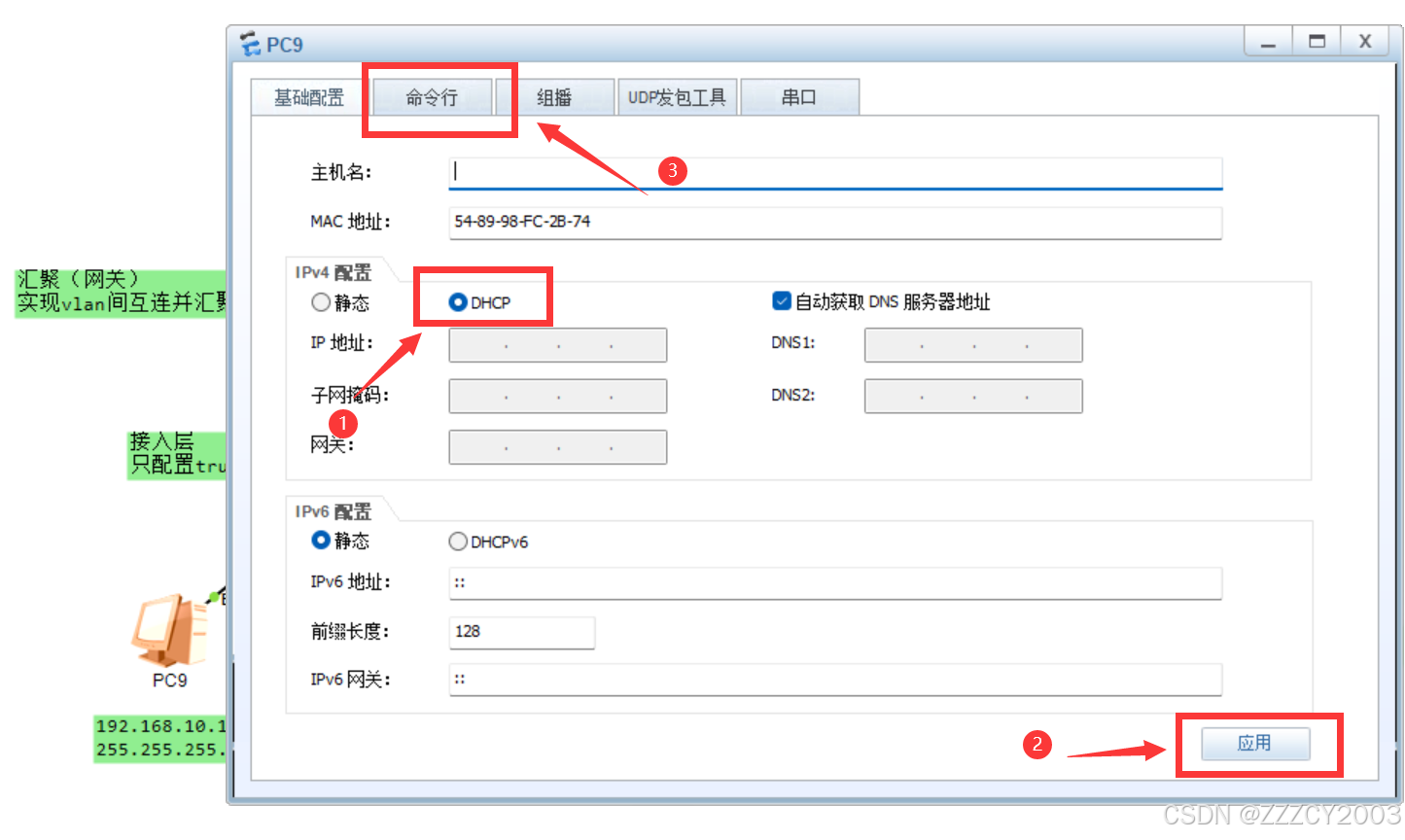

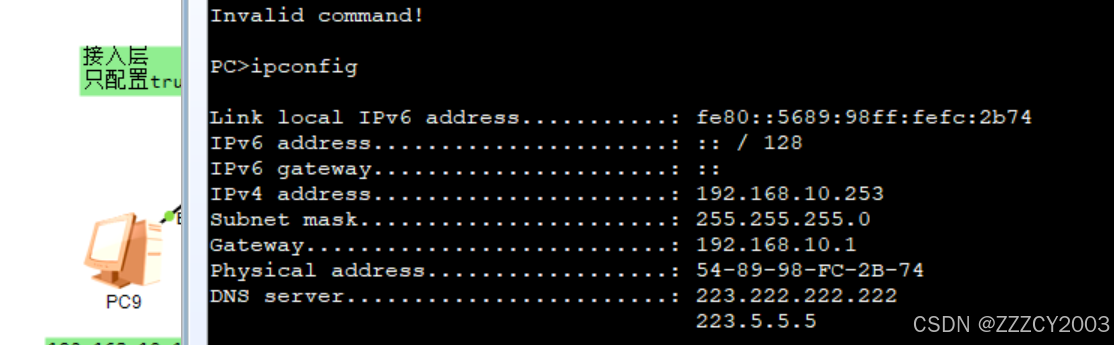

然后在PC机的命令行中使用ipconfif命令查看是否获取自动IP地址

现在这个就是能够获取自动分配的ip地址

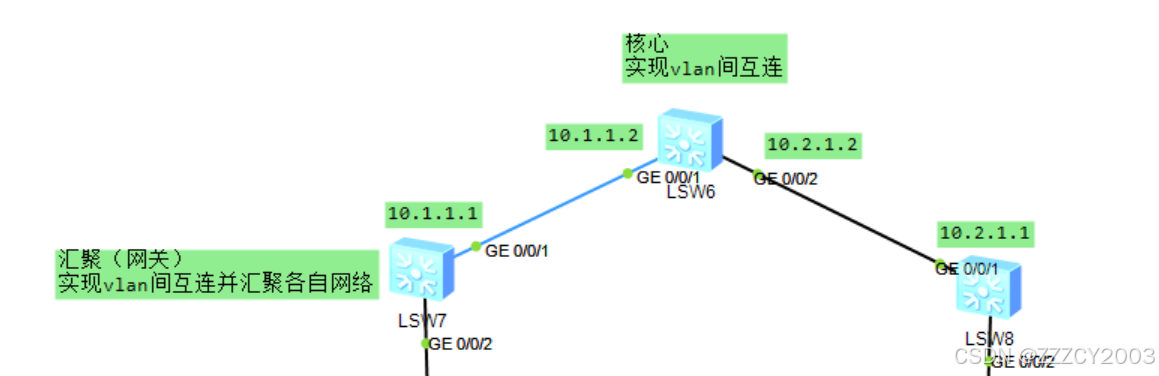

2.3、给汇聚层和核心层配置ip地址

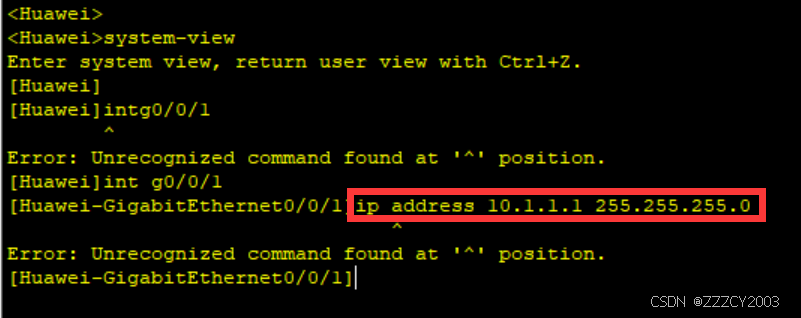

当你在汇聚和这个端口的时候尝试把这个IP地址配进去,会报错。

这是因为三层交换机的物理接口他会默认是不能直接配ip地址的。咱们可以换个角度把这个IP地址配到一个Vlan上,然后将这个接口关联到这个Vlan上。这就相当于这个IP地址配置在物理接口上。

展开代码//汇聚层 system-view vlan batch 35 int vlan 35 ip address 10.1.1.1 255.255.255.0 quit int g0/0/1 port link-type access port default vlan 35

展开代码//接入层 system-view vlan batch 351 int vlan 351 ip address 10.1.1.2 255.255.255.0 quit int g0/0/1 port link-type access port default vlan 351

注:这里只展示了左边部门的IP配置,请自行配置右边部门的IP

2.4、使用静态路由实现两个部门之间的互通

左右两个部门之间要实现沟通交流的话,需要进行路由配置,我这里使用的静态路由

左边汇聚层

展开代码ip route-static 192.168.40.0 255.255.255.0 10.1.1.2 ip route-static 192.168.50.0 255.255.255.0 10.1.1.2

核心层

展开代码ip route-static 192.168.40.0 255.255.255.0 10.2.1.1 ip route-static 192.168.50.0 255.255.255.0 10.2.1.1 ip route-static 192.168.10.0 255.255.255.0 10.1.1.1 ip route-static 192.168.20.0 255.255.255.0 10.1.1.1 ip route-static 192.168.30.0 255.255.255.0 10.1.1.1

右边汇聚层

展开代码ip route-static 192.168.10.0 255.255.255.0 10.2.1.2 ip route-static 192.168.20.0 255.255.255.0 10.2.1.2 ip route-static 192.168.30.0 255.255.255.0 10.2.1.2

2.5、通过ACL访问控制列表实现安全加强

访问控制列表(Access Control List,简称ACL)是一种基于规则的访问控制机制,用于在网络设备上根据特定条件允许或拒绝数据包的通过。

这里实现只能vlan10、50的pc机可以访问vlan40的pc机,其它的vlan20、30均不可以访问vlan40

在核心层

展开代码acl 3000 rule rule deny ip source 192.168.20.0 0.0.0.255 destination 192.168.40.0 0.0.0.255 rule rule deny ip source 192.168.30.0 0.0.0.255 destination 192.168.40.0 0.0.0.255 quit //在接口处进行流量过滤,过滤规则为acl3000 int g0/0/1 traffic-filter inbound acl 3000 //注:华为和思科的产品特性不同,华为的acl是默认放行的,所以这里我们需要的是标注需要拒绝访问的ip

2.6、连接互联网(路由配置)

展开代码//路由电信公司 int g0/0/1 ip address 182.61.200.1 255.255.255.0 quit int g0/0/0 23.1.1.2 255.255.255.0 //核心层交换机 vlan batch 243 int vlan 243 ip address 10.3.1.1 255.255.255.0 int g0/0/3 port link-type access port default vlan 243 //NAT路由 int g0/0/1 ip address 10.3.1.2 255.255.255.0 int g0/0/0 ip address 23.1.1.1 255.255.255.0 //配置吓一跳地址 //汇聚层 ip route-static 0.0.0.0 0.0.0.0 10.1.1.2 //核心层 ip route-static 0.0.0.0 0.0.0.0 10.3.1.2 //NAT ip route-static 0.0.0.0 0.0.0.0 23.1.1.2 ip route-static 192.168.0.0 255.255.0.0 10.3.1.1

2.7、连接互联网(NAT配置)

展开代码acl 2000 rule permit source 192.168.0.0 0.0.255.255 int g0/0/0 nat outbound 2000

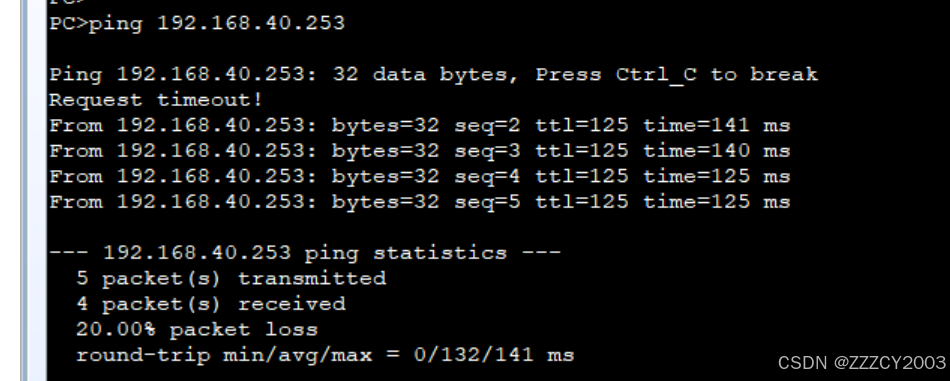

到这里就可以完成ping通外网了

一个比较完善的中小型网络架构,完!

本文作者:zzz

本文链接:

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

目录